Как взломать iOS приложение для iPhone, iPad и iPod

Содержание

- 1 Как взломать iOS приложение для iPhone, iPad и iPod

- 1.1 Как взломать iOS приложение для iPhone, iPad и iPod

- 1.2 1. Cocospy – приложение #1 для взлома iPhone

- 1.3 Как поставить

- 1.4 Это зависит…

- 1.5 Этот пароль есть в списке украденных. Что делать

- 1.6 Дуров сказал, что iOS переполнена уязвимостями. Как хакеры взламывают ваши iPhone

- 1.6.1 Иконки приложений для iOS 14 теперь можно менять. Как сделать их самому и продать?

- 1.6.2 Apple выпустит компактный iPhone в октябре. Почему это главный смартфон года?

- 1.6.3 Гаджеты. Главное по теме

- 1.6.4 Названа дата второй осенней презентации Apple. Возможно, покажут iPhone 12

- 1.6.5 Дешёвые и недолговечные. Есть ли надёжные телевизоры среди бюджетных моделей

- 1.6.6 Google TV в вашем телевизоре будет советовать вам, что посмотреть

- 1.7 Топ 1. Инструмент для разблокировки SIM-карты на iPhone

- 1.8 Ограничения

Как взломать iOS приложение для iPhone, iPad и iPod

В этой статье я расскажу о взломе приложений для iPhone и прочих iOS устройств. Для достижения этой цели будут описаны 2 способа с пошаговыми инструкциями и сопровождаемые скриншотами. Данная процедура взлома iOS приложений будет интересна тем, кто хотел бы делиться купленными приложениями.

1. Crackulous: простая программа для взлома iOS-приложений

Данная программа довольно-таки проста в использовании и имеет удобный графический интерфейс. Ее можно легко установить из Cydia. Кому непонятно, для использования приложения Crackolous необходим jailbreak. Взлом iOS приложений производится одним движением, в результате становится доступным для установки на любое другое устройство Apple. Перейдем непосредственно к пошаговой инструкции по установке и использованию приложения Crackulous:

Добавьте репозиторий Hackulo.us. Используйте путь «Sources» — «Edit» — «Add» / «Источники» — «Изменить» — «Добавить» и введите «cydia.hackulo.us»). Теперь найдите и установите Crackulous.

Откройте приложение Crackulous и используя закладку «Applications» выберите необходимое приложение или игру, которую хотите взломать и нажмите на него.

Непосредственно процесс взлома приложения происходит в закладке «Cracking». В поле «Cracking» отображаются приложения, которые еще взламываются, а в «IPAs» завершенные.

Используйте любой файловый менеджер (к примеру, iFunBox). Найдите взломанное приложение по следующему пути: var/root/Documents/Cracked. Приложение взломано и готово к использованию.

Согласитесь, очень простой вариант, но не без подводных камней. Случается, что Crackulous выдает ошибку:

Давайте перейдем к варианту решения данной ошибки взлома, как ко 2-ому способу взлома приложений iOS. Решение ошибки уступает простоте использования Crackolous, но половина, описанных ниже операций не требует повторных действий.

Сперва добавьте один репозиторий — http://jcjeff.fav.cc/ и установите пару пакетов из Cydia. При возникновении проблем с репозиторием, установите следующий пакет .deb

Подготовка iPhone к взлому приложений iOS

Установите «MobileTerminal» из стандартного репозитория «BigBoss». Обратите внимание в необходимости именно того, что имеет название без пробела.

Удалите «GNU Debugger», если он имеет место в системе. Вполне вероятно, что он скрыт. В этом случае выберите режим «Expert» в разделе «Packages».

Теперь установите скрипт «PoedCrackMod» из репозитория http://jcjeff.fav.cc/.

Последним подготовительным шагом вам необходимо создать папку «Cracked» в директории /var/mobile/Documents/. Проделать эту процедуру можно любым файловым менеджером (например, iFile).

Взлом iOS приложений 2-ым способом (для пользователей iOS 5+)

Завершив подготовку, давайте перейдем к работе со скриптом

Откройте MobileTerminal, который вы установили ранее.

Последующие шаги выполняются для упрощения процесса ввода объемных по содержанию команд.

Шаг 2.

Нажмите кнопку с изображением кнопки «i», далее нажмите на 1 пункт «Shortcut Menu».

Добавьте новый пункт, нажав на кнопку с изображением плюса.

Укажите название «горячей» клавиши (например «Crack!»). Затем наберите саму команду

Внимание! Соблюдайте реестр и пробелы в указанных местах!

Сохраните и перейдите обратно к MobileTerminal. Нажмите на кнопку в виде синей стрелки напротив кнопки настроек и выберите свою команду, в данном случае «Crack!». Вы можете убедиться, что она сразу появилась в терминале. Теперь вам больше не надо запоминать эту команду и вводить ее каждый раз.

Нажмите «return», тем самым выполнив команду, в результате должен появится список приложений, установленных на вашем смартфоне.

Для того чтобы взломать желаемое приложение, укажите его букву. Таким образом, укажите в терминале ответ: например, f (приложение Facebook). В результате этого действия начнется взлом и приложение в формате .ipa появится в созданной нами папке.

Взлом iOS приложений 2-ым способом (для пользователей iOS 4+)

Отдельного внимания заслуживают пользователи iOS 4 версии, потому как у них возникает ошибка.

P.S. Решение ошибки взлома на iPhone 5+

Cразу после запуска введите команду

В результате произведенных действий все команды выполняются от имени root пользователя и вы можете приступить ко взлому приложения.

1. Cocospy – приложение #1 для взлома iPhone

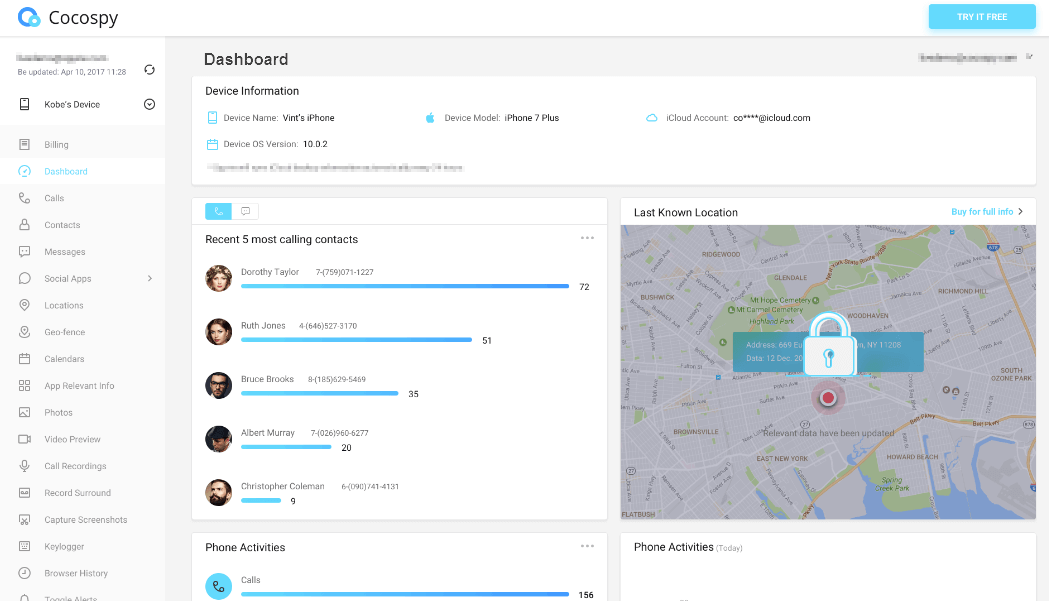

Cocospy – лучший из хакеров, когда дело касается взлома iPhone. Это абсолютно легальное ПО, получившее восторженные отзывы миллионов пользователей в более чем 190 странах мира.

Приложение отличается надежностью, не требует проведения джейлбрейк и установки на целевом устройстве. Чтобы понять, как он работает, попробуйте бесплатную онлайн демо-версию здесь >>

Почему именно с Cocospy мы идем на абордаж iPhone?

- Cocospy невозможно обнаружить. Этот ас маскировки сливается с фоном и даже не потребляет энергию. Просто не забудьте удалить значок ПО сразу после его установки. Также он не требует рутирования.

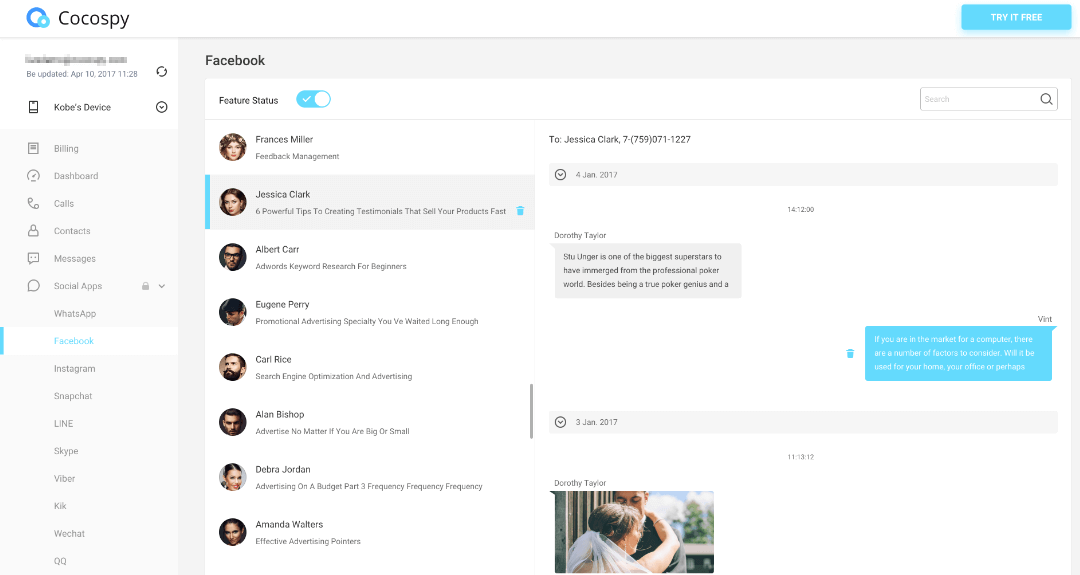

- Прямой доступ с панели управления к массиву информации, включая удаленные данные.

- Cocospy предлагает бесплатную онлайн демо-версию.

- Cocospy включает такие продвинутые опции, как…:

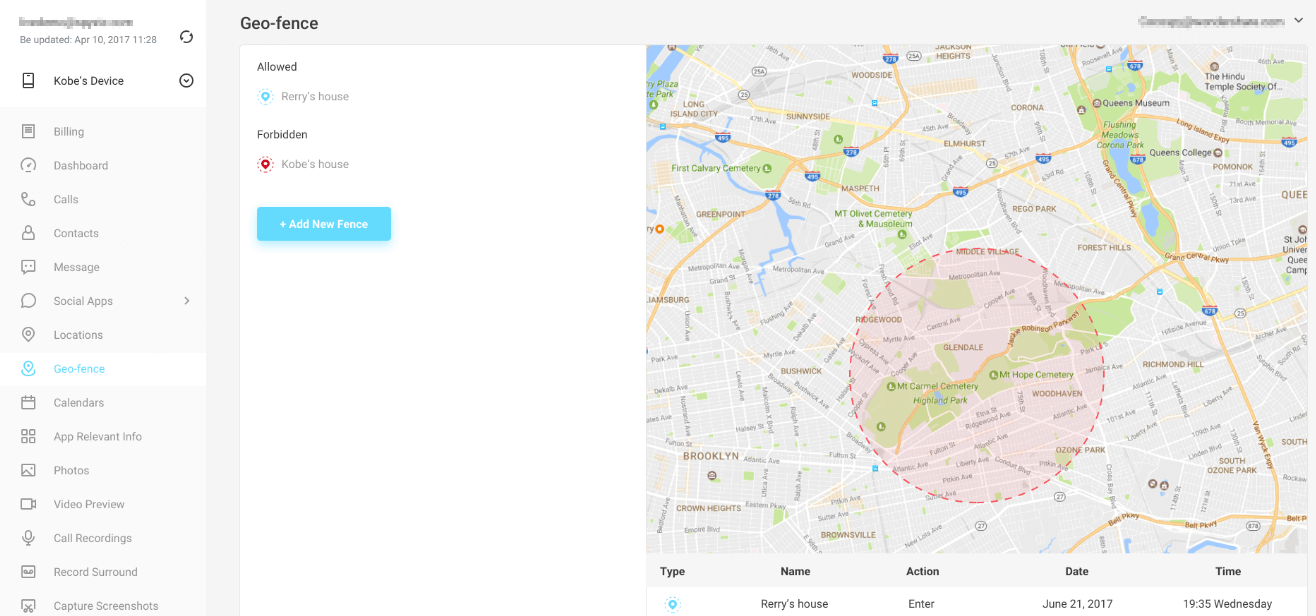

- Geo—Fencing . С ее помощью осуществляется настройка «безопасной» и «опасной» зон. Когда телефон входит или выходит из одной из этих областей, вы сразу же получаете уведомление.

- Мониторинг социальных сетей и приложений, таких как Facebook, Viber и Instagram.

- Geo—Fencing . С ее помощью осуществляется настройка «безопасной» и «опасной» зон. Когда телефон входит или выходит из одной из этих областей, вы сразу же получаете уведомление.

Как проникнуть в iPhone через Cocospy?

1. Создайте учетную запись Cocospy.

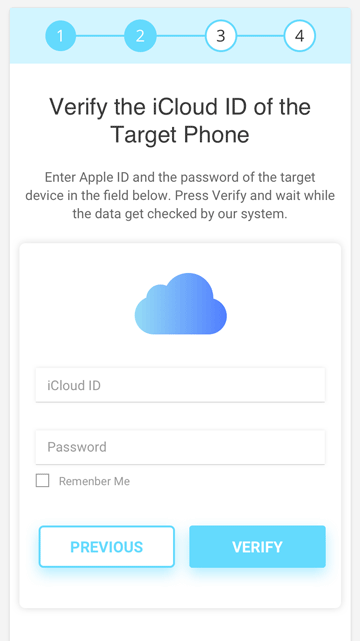

2. «Без джейлбрейк»: Для авторизации введите iCloud ID и пароль.

3. «С джейлбрейк»: Cocospy – единственный в своем роде шпион, которому НЕ НУЖНЫ root-права для получения доступа к целевому iPhone.

4. Перейдите на панель управления Cocospy и отслеживайте все файлы и информацию подконтрольного вам устройства.

Бесплатно зарегистрироваться на Cocospy или попробовать онлайн демо-версию здесь >>

Как поставить

Этап 1. Открой в Safari эту ссылку и нажми кнопку «Install Zestia».

Этап 2. Подтверди установку соответствующего профиля.

Этап 3. На твоем рабочем столе появится новая иконка Zestia – открывай программу.

Этап 4. Выбирай интересующее тебя приложение, устанавливай его.

Этап 5. Теперь вернись в Настройки, зайди в раздел «Основные» –> «Профили» и нажми на имя разработчика этого приложения в списке.

Этап 6. С уверенностью жми «Доверять».

Этап 7. Наслаждайся новым неофициальным приложением!

Не буду долго рассуждать о том красиво или нет взламывать игры. Это личное дело каждого. И выбирать будет только он сам. Сегодня  выложу программки для взлома всевозможных игр на гаджетах с операционной системой iOS. Твики для взлома игр iOS бесплатно скачать Вы сможете с нашего сайта.

выложу программки для взлома всевозможных игр на гаджетах с операционной системой iOS. Твики для взлома игр iOS бесплатно скачать Вы сможете с нашего сайта.

Итак, перечисляю лишь некоторые из огромного множества твиков для взлома игр iOS.

«iAPCrazy»- твик служащий для взлома игровой валюты в множестве играх на iOS. Сейчас он ломает самое огромнейшее количество приложений. Этот твик бесплатный и работает только на устройствах с Jailbreak.

Как установить этот «iAPCrazy»

- Устанавливаем «iAPCrazy» (из репозитария repo.youyuanapp.com/zhn/)

- После его установки на экране телефона появится ярлык «iAPCrazy».

- Активируем «iAPCrazy» с этого ярлыка и запускаем “Enable All Plugins”

- Всё сделано. Наслаждаемся.

Скачать файл в формате .deb в архиве можно по этой ссылке:

Перечислю некоторые из игр, которые ломает «iAPCrazy»

- Hungry Shark Evolution

- Call of Mini: Last Stand

- Assassins Creed: Pirates

- Candy Crush Saga

- Clumsy Ninja

- Deer Hunter 2014

- Minion Rush

- Hipstamatic

- Ski Safari

- Subway Surfers

- TapTapNinja

- The Tribez

- Tiny Thief

“iAp Cracker” предназначен для взлома покупок внутри игры. То есть не надо будет тратить деньги при покупке внутри игры.

Как требуется устанавливать “iAp Cracker”:

- Необходимо открыть “Cydia”. Для этого клацаем «Manage» . Заходим на вкладку Sources (Репозитории)

- Находим и жмём “Edit” (Изменить), а потом “Add” (Добавить)

- В новом окне, нужно вписать адрес репозитория cydia.xsellize.com

- Жмём “Add Source” (Добавить) и “Add Anyway”

- В поиске”Search” вводим “iAp Cracker”

- Вверху справа будет нажимаем на кнопку “Install” (Установить) После этого Cydia напишет нам сколько ей нужно времени скачать и места сколько нужно на нашем девайсе, Смотрим и нажимаем “Confirm” (Запуск). Готово. Пользуемся.

«LocallAPstore» годится для взлома многих приложений сделанных на iOS. С его помощью сможете делать покупку всевозможных ценностей в игре, также приобретать премиум-классы и прочее.

Предупреждение: «LocallAPstore» не совместим с таким твиком как «iAPFree», поэтому его надо будет отключить на время установки и запуска.

Совместимость с iOS: от 4.3 до 6.х.х.

Скачать файл в формате .deb в архиве можно по этой ссылке:

Установка «LocallAPstore»

- Скачиваем «LocallAPstore» и устанавливаем.

- Потом следует зайти в наши настройки и найти «LocallAPstore».

- Активируем функцию “Enabled”. Готово.

В игре же необходимо выбрать себе покупку по душе и во всплывающем окне (где нужно согласиться с покупкой) нажать «НЕТ». Покупка состоится, но деньги не снимут.

«Glu/Gameloft Hack» это очередной твик для взлома игр на iOS. Твик ломает приложения и игры от фирм разработчиков Gameloft и Glu. Он даёт нам аж 7000000 валюты в игре после того как мы просмотрим небольшое видео.

Чтобы этот твик работал необходимо:

- иметь или установить «Mobile Substrate»;

- доступ в интернет, рекомендуют WI-FI:

- запустить твик, отсмотреть короткое видео и получить 7000000 монет или чего там ещё.

Скачать файл в формате .deb в архиве можно по этой ссылке:

«Game Player» действует наш твик на таких же принципах, как и «ArtMoney», но теперь и на iOS. Вполне на уровне (или даже можно заменить) «iAPFree» и «iAp Cracker».

Инструкция по установке «Game Player»

- Необходимо поставить OpenSSH (из этого репозитория http://cydia.saurik.com/)

- Нужно открыть S»BSetting» и включить «SSH» (он может быть и не включен).

- Перезагрузим свой девайс (делаем ребут).

- Всё готово, пользуемся.

Скачать файл в формате .deb в архиве можно по этой ссылке:

Вот лучшие (на мой взгляд) твики для взлома игр на устройствах с iOS. Уверен, что Вам удалось найти ответы на свои вопросы и твики для взлома игр на iOS скачать бесплатно .

Где можно приложение MSQRD на Андроид скачать бесплатно

Твики на iOS 9.2-9.3.3 скачать бесплатно

Алиэкспресс скачать бесплатно на русском AliExpress Shopping App APK

Скачать приложение Поменяй лицо на Андроид бесплатно

Как записать телефонный разговор на Андроид

Скачать Слизарио на Андроид бесплатно

Это зависит…

Прежде чем пытаться получить доступ к iPhone, давай разберемся, что и при каких условиях можно сделать. Да, у нас была масса публикаций, в том числе и весьма детальных, в которых мы описывали различные способы взлома устройств. Но вот перед тобой лежит черный кирпичик. Каким из многочисленных способов и какими инструментами ты собираешься воспользоваться? Получится ли это сделать вообще, а если получится — сколько времени займет взлом и на что ты можешь рассчитывать в результате?

Да, очень многое зависит от модели устройства и установленной на нем версии iOS (которую, кстати, нужно еще узнать — и, забегая вперед, скажу: далеко не факт, что тебе это удастся). Но даже iPhone вполне очевидной модели с точно известной версией iOS может находиться в одном из множества состояний, и именно от этого будет зависеть набор доступных тебе методов и инструментов.

Для начала давай договоримся: мы будем рассматривать исключительно поколения iPhone, оборудованные 64-разрядными процессорами, то есть модели iPhone 5S, все версии iPhone 6/6s/7/8/Plus и текущий флагман — iPhone X. С точки зрения взлома эти устройства отличаются мало (за исключением старых поколений в случае, если у тебя есть доступ к услугам компании Cellebrite).

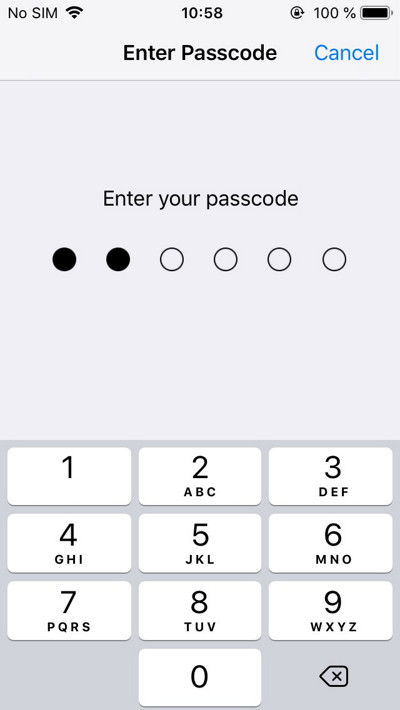

Установлен ли код блокировки?

Apple может использовать максимально стойкое шифрование, наворотить сложнейшую многоуровневую защиту, но защитить пользователей, которым «нечего скрывать», не сумеет никто. Если на iPhone не установлен код блокировки, извлечь из него данные — дело тривиальное. Начать можно за те самые девять минут, о которых говорилось в статье Би-би-си. Вероятно, процесс займет более длительное время: на копирование 100 Гбайт данных уходит порядка двух часов. Что для этого требуется?

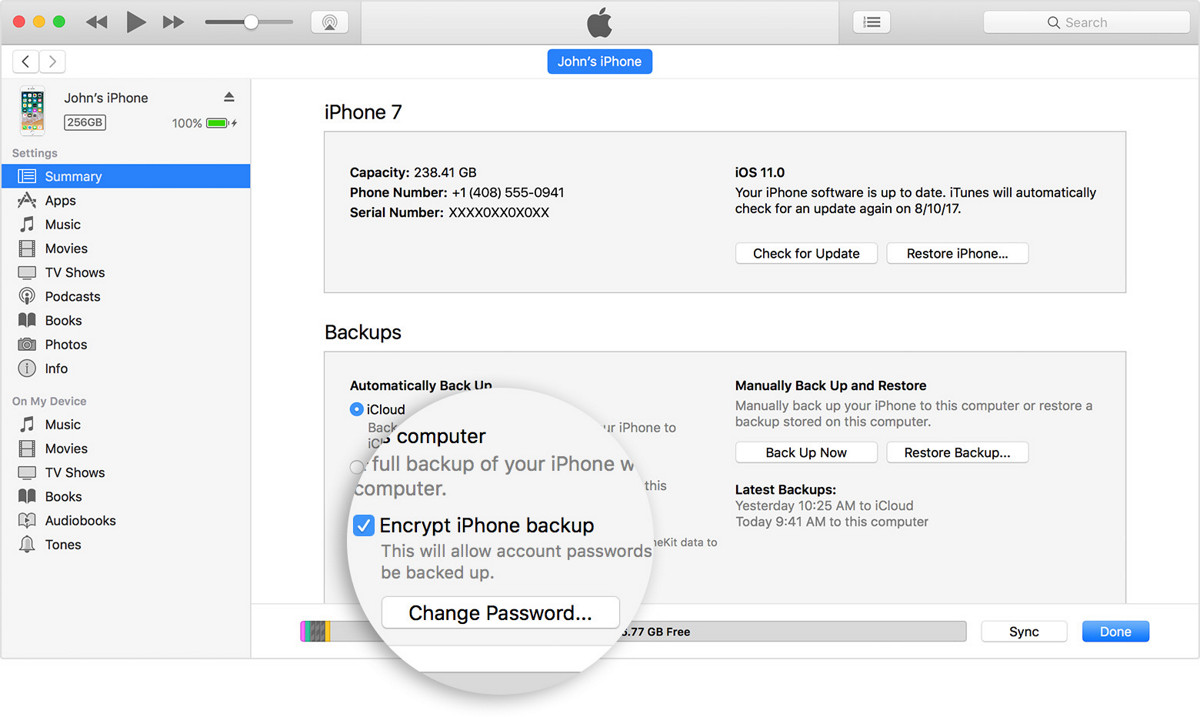

Во-первых, подключи телефон к компьютеру, установи доверенные отношения и создай резервную копию. Для этого можно использовать даже iTunes (предварительно обязательно отключи в нем двустороннюю синхронизацию), но специалисты предпочтут свое ПО.

Установлен ли пароль на резервную копию?

Не установлен? Установи и сделай еще одну резервную копию!

Зачем устанавливать пароль на бэкап? Дело в том, что заметная часть информации в резервных копиях iOS шифруется даже тогда, когда пользователь такого пароля не устанавливал. В таких случаях для шифрования используется уникальный для каждого устройства ключ. Лучше установить на бэкап любой известный тебе пароль; тогда резервная копия, включая «секретные» данные, будет зашифрована этим же паролем. Из интересного — ты получишь доступ к защищенному хранилищу keychain, то есть ко всем паролям пользователя, сохраненным в браузере Safari и многих встроенных и сторонних приложениях.

А что, если пароль на резервную копию установлен и ты его не знаешь? Маловероятно для людей, которым нечего скрывать, но все же? Для устройств, работающих на старых версиях iOS (8.x–10.x), единственный вариант — перебор. И если для iOS 8–10.1 скорость атаки была приемлемой (сотни тысяч паролей в секунду на GPU), то начиная с iOS 10.2 лобовая атака не вариант: скорость перебора не превышает сотни паролей в секунду даже при использовании мощного графического ускорителя. Впрочем, можно попробовать извлечь пароли, которые пользователь сохранил, например, в браузере Chrome на персональном компьютере, составить из них словарик и использовать его в качестве базового словаря для атаки. (Не поверишь: такая простая тактика срабатывает примерно в двух случаях из трех.)

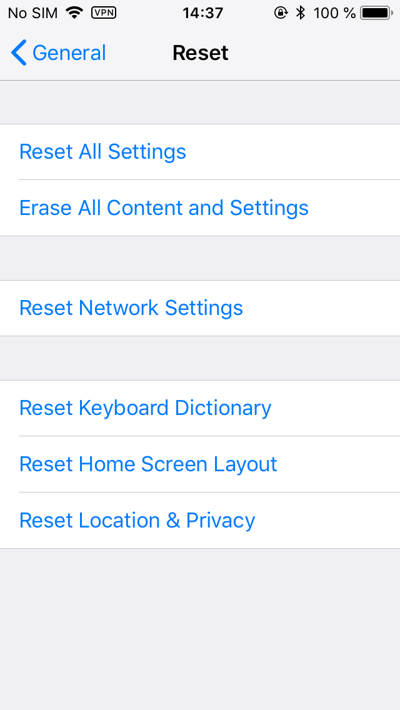

А вот устройства на iOS 11 и 12 позволяют запросто сбросить пароль на резервную копию прямо из настроек iPhone. При этом сбросятся некоторые настройки, такие как яркость экрана и пароли Wi-Fi, но все приложения и их данные, а также пароли пользователя в keychain останутся на месте. Если есть код блокировки, его потребуется ввести, но если он не установлен, то сброс пароля на бэкап — дело нескольких кликов.

Для сброса пароля на резервную копию используй команду Reset All Settings. Она сбросит лишь некоторые настройки, включая пароль на бэкап, но не затронет данные

Для сброса пароля на резервную копию используй команду Reset All Settings. Она сбросит лишь некоторые настройки, включая пароль на бэкап, но не затронет данные

Что еще можно извлечь из устройства с пустым кодом блокировки? Не прибегая к джейлбрейку, совершенно спокойно можно извлечь следующий набор данных:

- полную информацию об устройстве;

- информацию о пользователе, учетных записях Apple, номере телефона (даже если SIM-карту извлекли);

- список установленных приложений;

- медиафайлы: фото и видео;

- файлы приложений (например, документы iBooks);

- системные журналы crash logs (в них, в частности, можно обнаружить информацию о приложениях, которые были впоследствии деинсталлированы из системы);

- уже упомянутую резервную копию в формате iTunes, в которую попадут данные многих (не всех) приложений и пароли пользователя от социальных сетей, сайтов, маркеры аутентификации и многое другое.

Примерно так выглядит интерфейс приложения, которое извлекает информацию из iPhone

Примерно так выглядит интерфейс приложения, которое извлекает информацию из iPhone

Джейлбрейк и физическое извлечение данных

Если тебе не хватило информации, извлеченной из бэкапа, или если не удалось подобрать пароль к зашифрованной резервной копии, остается только джейл. Сейчас jailbreak существует для всех версий iOS 8.x, 9.x, 10.0–11.2.1 (более ранние не рассматриваем). Для iOS 11.3.x есть джейл Electra, который работает и на более ранних версиях iOS 11.

Для установки джейлбрейка нужно воспользоваться одной из публично доступных утилит (Meridian, Electra и так далее) и инструментом Cydia Impactor. Существуют альтернативные способы взлома — например, эскалация привилегий без установки публичного джейлбрейка при помощи эксплуатации известной уязвимости (напомню, для iOS 10–11.2.1 это одна и та же уязвимость, информацию о которой, включая готовый исходный код, опубликовали специалисты Google). Объединяет все эти способы общий момент: для их использования необходимо, чтобы iPhone был разблокирован и связан с компьютером (установлены доверенные отношения).

Следующий шаг — извлечение образа файловой системы. Для этого в лучшем случае достаточно открыть с телефоном сессию по протоколу SSH и выполнить на iPhone цепочку команд; в более сложных случаях потребуется вручную прописать нужные пути в PATH либо воспользоваться готовым продуктом. Результатом будет файл TAR, переданный через туннельное соединение.

Если на смартфоне установлена iOS 11.3.x, ставить джейлбрейк придется вручную, а для извлечения информации воспользоваться утилитой iOS Forensic Toolkit или другой подобной.

Если же на iPhone работает iOS 11.4 или более свежая версия, то джейл придется отложить на неопределенное время — пока сообщество разработчиков не нащупает очередную незакрытую уязвимость. В этом случае тебе послужит резервная копия (а также извлечение общих файлов приложений, фотографий и медиафайлов и некоторых системных журналов).

Разумеется, в резервную копию попадает не все. К примеру, в ней не сохраняется переписка в Telegram, в нее не попадают сообщения электронной почты, а история данных местоположения пользователя исключительно лаконична. Тем не менее резервная копия — это уже немало.

А что, если пользователь не совсем беспечен и все-таки установил код блокировки?

Даже самые беспечные пользователи вынуждены использовать пасскод, если таково требование политики безопасности их работодателя или если они хотят использовать Apple Pay. И здесь два варианта: или код блокировки известен, или нет. Начнем с простого.

Известен ли код блокировки?

Если ты знаешь код блокировки, то можешь сделать с устройством практически что угодно. Включить и разблокировать — в любой момент. Поменять пароль от Apple ID, сбросить привязку к iCloud и отключить iCloud lock, включить или выключить двухфакторную аутентификацию, сохранить пароли из локального keychain в облако и извлечь их оттуда. Для устройств с iOS 11 и более новых — сбросить пароль на резервную копию, установить собственный и расшифровать все те же пароли от сайтов, разнообразных учетных записей и приложений.

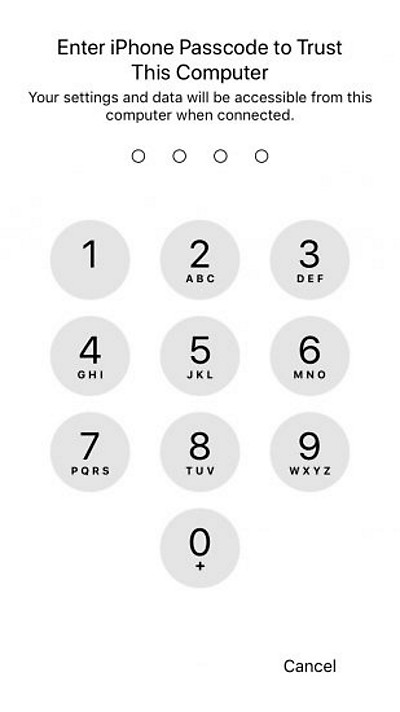

В iOS 11 и более новых код блокировки, если он установлен, потребуется и для установки доверенных отношений с компьютером. Это необходимо как для снятия резервной копии (здесь могут быть и другие варианты — например, через файл lockdown), так и для установки джейлбрейка.

Для установки доверия между iPhone и компьютером в iOS 11 и более новых требуется ввести код блокировки

Для установки доверия между iPhone и компьютером в iOS 11 и более новых требуется ввести код блокировки

Сможешь ли ты установить джейлбрейк и вытащить те немногие, но потенциально ценные для расследования данные, которые не попадают в резервную копию? Это зависит от версии iOS:

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Олег Афонин

Эксперт по мобильной криминалистике компании «Элкомсофт»

Этот пароль есть в списке украденных. Что делать

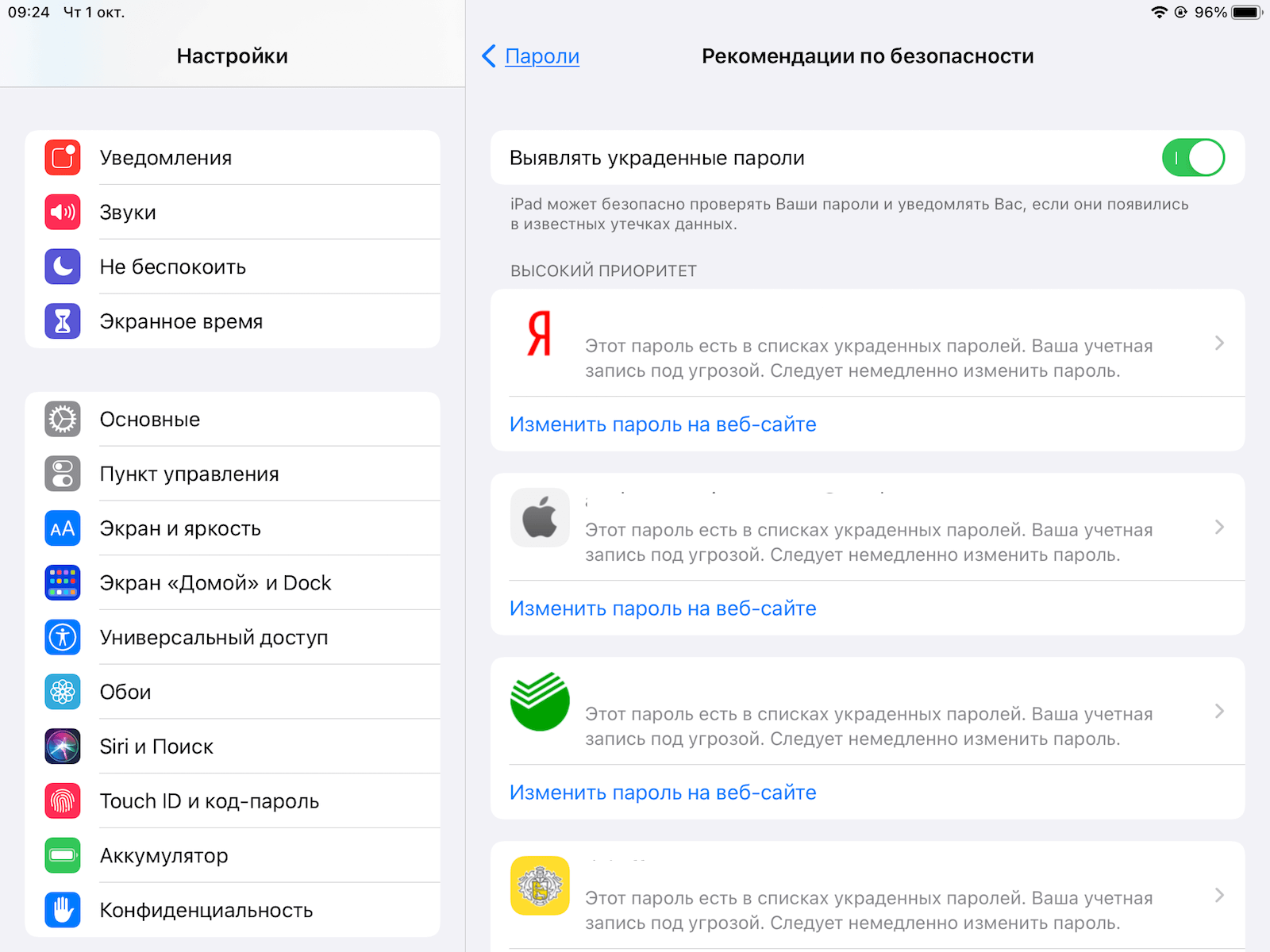

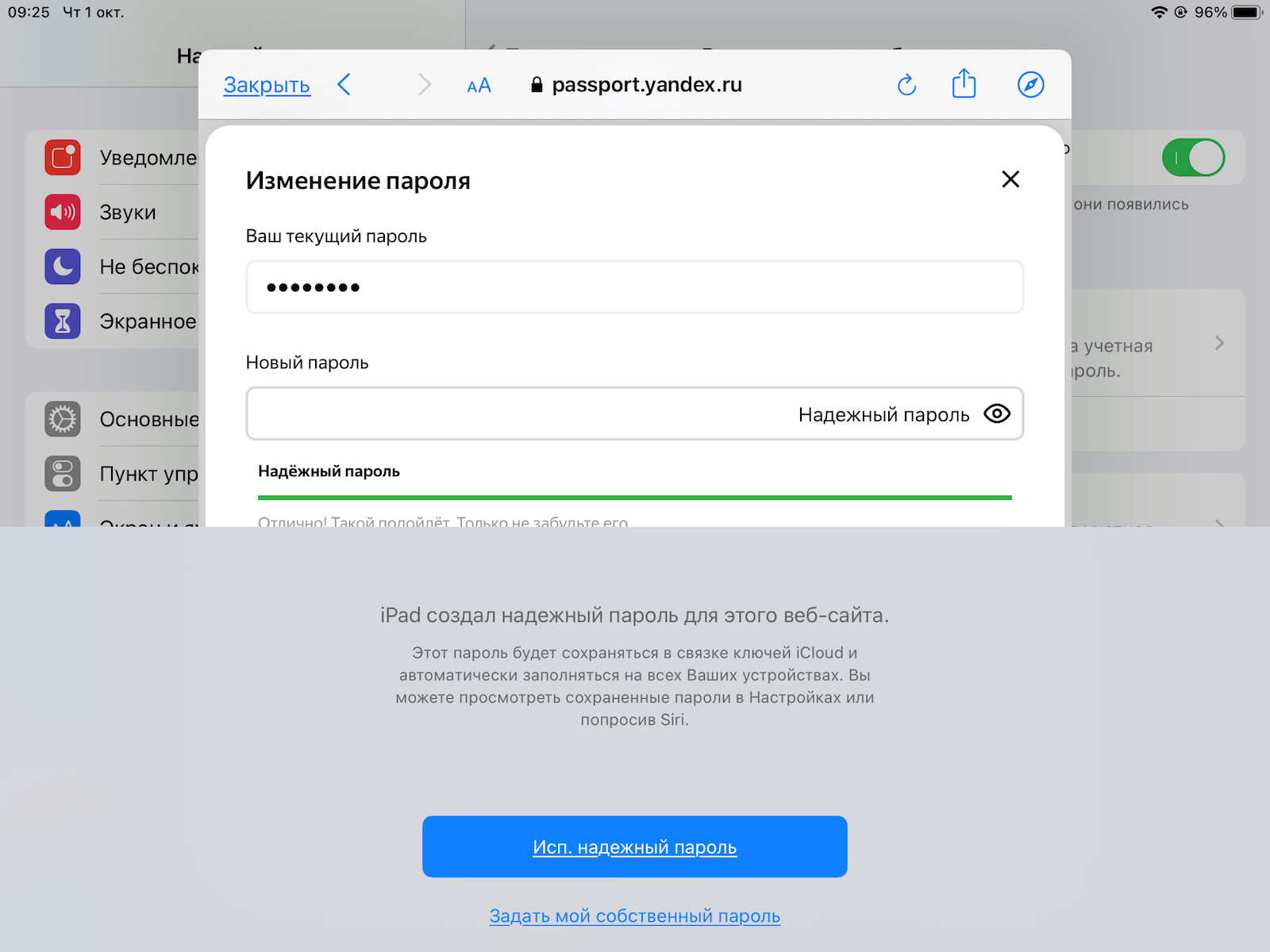

Включать проверку учётных данных принудительно нужно только один раз. После этого система будет анализировать их на защищённость в пассивном режиме непрерывно без вашего участия. От вас лишь потребуется в случае обнаружения украденных паролей на iPhone заменить их на новые и более безопасные. А чтобы вам было проще, iOS сама предложит сконфигурировать безопасную комбинацию, который будет невозможно так просто подобрать.

Как проверить взломанные пароли на iOS

- Перейдите в «Настройки» и откройте вкладку «Пароли»;

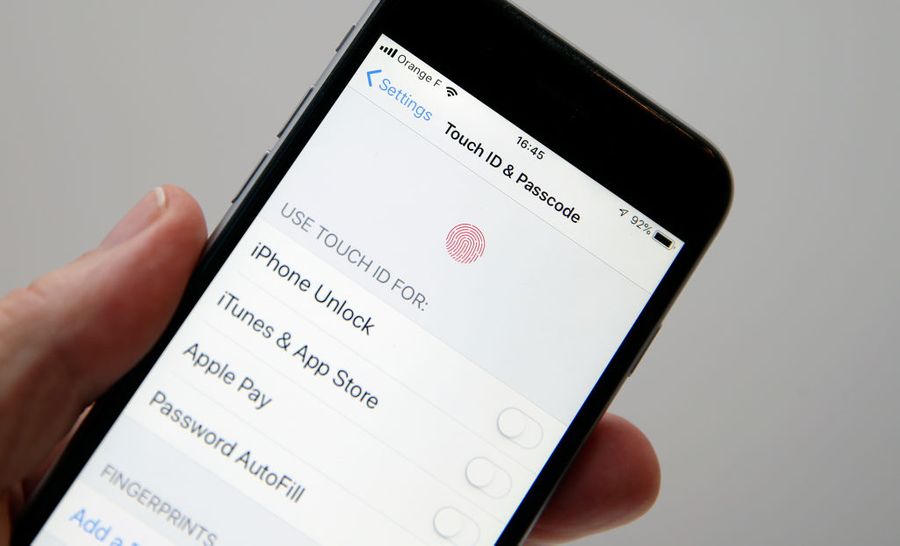

- Подтвердите вход отпечатком пальца или лицом и откройте «Рекомендации по безопасности»;

Определение взломанных паролей происходит в пассивном режиме

- Включите параметр «Выявлять украденные пароли», а затем дождитесь появления списка взломанных паролей;

- Нажмите «Изменить пароль на веб-сайте» и войдите в аккаунт на сайте, который откроется;

Здесь же можно заменить пароль на новый

- Перейдите в профиль и измените пароль, выбрав тот, что предложит Safari;

- Подтвердите смену пароля и убедитесь, что аккаунт исчез из числа незащищённых в «Настройках».

Дуров сказал, что iOS переполнена уязвимостями. Как хакеры взламывают ваши iPhone

В октябре этого года в Telegram появились комментарии. Павел Дуров добавил их в официальный канал, после чего начал отвечать на некоторые вопросы аудитории. В одном из ответов он прошёлся по Apple: объявил, что ушёл с iPhone, и сказал, что iOS не такая защищённая, как кажется.

— iOS переполнена бэкдорами, которые труднее обнаружить, чем на Android. Несколько лет назад я столкнулся с одним на своём iPhone и навсегда отказался от использования продукции Apple. Я не утверждаю, что Android пуленепробиваемый, я говорю, что концепция Apple как ориентированной на приватность компании — это, скорее всего, маркетинговый трюк, — написал основатель Telegram.

Иконки приложений для iOS 14 теперь можно менять. Как сделать их самому и продать?

Apple же называет конфиденциальность данных сильнейшей стороной в iPhone. «Всё, что происходит в вашем iPhone, остаётся на вашем iPhone!» — гласит рекламный слоган компании.

Android — открытая операционная система, iOS — закрытая. На iPhone у приложений нет прав управлять другим программным обеспечением и системой. Тем не менее хакеры находят способы взламывать устройства. Называем самые распространённые способы.

Кража Apple ID хуже взлома. Вы потеряете всё

Фото © Chesnot / Getty Images

Разработчики Apple долгие годы совершенствовали операционную систему таким образом, чтобы ключевые данные пользователя были под защитой. Тем не менее хакеры находят способы взлома iOS. Заместитель руководителя лаборатории компьютерной криминалистики Group-IB Сергей Никитин говорит, что хакер может получить доступ к Apple ID. Если он это сделает, вся экосистема пользователя может быть парализована. Кроме того, злоумышленник получит доступ к банковским картам.

— Самые распространённые атаки на iOS — это кража Apple ID. В этом случае злоумышленники могут заблокировать устройство и требовать выкуп за разблокировку; получить доступ к личным данным: фото, заметкам и так далее; получить доступ к другим устройствам, к которым привязан Apple ID, — объясняет эксперт.

Мошенники рассылают письма с предупреждением о скором снятии средств со счёта пользователя. Как правило, речь идёт о платной подписке на Spotify, YouTube, Netflix и подобные сервисы, реже угрожают списать деньги за покупки в PUBG.

Чтобы жертва действовала быстрее, срок списания устанавливается максимально близким — как правило, сообщение приходит за час до «снятия» денег со счёта. При этом сумма указывается внушительная, чтобы человеку было жалко её потерять из-за приложения, которым он не пользуется.

Для отказа от подписки прикрепляется ссылка на фишинговый сайт, а он выглядит точь-в-точь как официальный ресурс Apple. На нём жертва вводит логин и пароль Apple ID, а хакер получает их и авторизуется в аккаунте. В целях безопасности Никитин рекомендует использовать двухэтапную аутентификацию.

Вы не защищены от сообщения в WhatsApp

Фото © Phil Barker / Future Publishing via Getty Images

Данные с iOS можно похитить с помощью приложения, у которого есть доступ к ним. Это главный способ для вируса пробраться в ваш телефон. Самая громкая история произошла с основателем Amazon Джеффом Безосом. Его iPhone был взломан с помощью сообщения в WhatsApp от принца Саудовской Аравии Мухаммеда ибн Салмана.

Как сообщает издание The Guardian, принц отправил ему вредоносный файл. Он позволил злоумышленникам проникнуть в смартфон и получить доступ к данным.

Apple выпустит компактный iPhone в октябре. Почему это главный смартфон года?

Заразить телефон через мессенджер проще всего. Им по умолчанию предоставляется доступ к хранилищу, а файлы загружаются автоматически. Важно придерживаться двух правил: не скачивать документы от неизвестных адресатов и ограничить автоматическую загрузку файлов.

В WhatsApp это делается так: Пройдите в «Настройки» —> «Данные и хранилище» —> «Автозагрузка медиа». Мессенджер может сам загружать четыре вида файлов: фото, видео, аудио и документы. Чтобы обезопасить себя от взлома, отключите автоматическую загрузку последних. Впрочем, в iOS 14 проблему частично решили. Теперь приложение получает доступ только к разрешённым вами файлам, а не ко всему хранилищу.

Приложения на iOS гораздо более уязвимые, чем на Android. Эксперты по кибербезопасности «Ростелеком-Solar» проверили мобильные приложения 17 сервисов по заказу еды на наличие уязвимостей. Android-версии оказались защищены от взломов гораздо лучше аналогов на iOS. В среднем приложения на Android получили 2,2 балла от экспертов из пяти возможных. Первое место поделили Black Star Burger, Pizza Hut и KFC — 4,1 балла, последнее заняло приложение McDonald’s — 1,4 балла. С iOS-версиями ситуация гораздо хуже: самый высокий балл у «Тануки» — всего 2,9 балла, а самый низкий опять у McDonald’s — 0,3 балла. У одних и тех же приложений совершенно разный уровень безопасности.

Железо тоже может быть уязвимым

Фото © Zhang Canlong / VCG via Getty Images

По словам Сергея Никитина из Group-IB, iPhone X и более старые имеют аппаратную уязвимость в процессоре, из-за чего при физическом доступе к смартфону возможны варианты по его компрометации. Эту проблему не решить программно, можно лишь перейти на более позднюю модель (XS, XR и новее).

Проблема касается не только айфонов. В 2020 году Apple объявила о постепенном отказе от чипов Intel в компьютерах Mac. Одна из причин — уязвимости Spectre и Meltdown, из-за которых все компьютеры с этими процессорами оказались под угрозой взлома. Проблема в том, что эти дыры не всегда можно устранить программно, спасёт только обновление устройства.

И эти дыры продолжают появляться. Недавно издание ZDNet сообщило о новой неустранимой уязвимости. По его словам, появилась новая методика взлома вспомогательного сопроцессора T2. Она позволяет получить пароли, отпечатки пальцев и ключи шифрования. Атака состоит из объединения двух джейлбрейков для iOS –– Checkm8 и Blackbird. Как оказалось, они применимы и для T2. Подключение по USB-C во время загрузки Mac и запуск эксплойта может дать возможность выполнить код внутри чипа T2 и получить в нём root-права.

На данный момент уязвимость не может быть устранена. Рано или поздно Apple найдёт решение, но пока лучше не оставлять без присмотра устройства компании с конфиденциальной информацией.

Гаджеты. Главное по теме

Названа дата второй осенней презентации Apple. Возможно, покажут iPhone 12

6 октября 2020, 16:17

Дешёвые и недолговечные. Есть ли надёжные телевизоры среди бюджетных моделей

4 октября 2020, 21:40

Google TV в вашем телевизоре будет советовать вам, что посмотреть

4 октября 2020, 12:00

Android стал менее уязвимым

В начале 2010-х годов Android был посмешищем — из-за обилия лагов, неэстетичного дизайна и большого количества уязвимостей. Спустя десять лет операционная система стала в разы надёжнее, и на её фоне защита Apple уже не смотрится таким чудом разработки.

Фото © Alexander Pohl / NurPhoto via Getty Images

— iOS изначально проектировалась таким образом, чтобы критически важные функции устройства не были доступны рядовым приложениям. В Android же они были доступны с первых версий любым приложениям — достаточно было запросить разрешение. Например, отправка СМС или совершение звонков: в iOS эти операции доступны только фирменным приложениям Apple, — рассказал Лайфу исследователь мобильных угроз в Лаборатории Касперского Виктор Чебышев.

По его словам, лучшим способом защиты данных стал контроль доступа приложений к другому софту. Они не смогут управлять другими программами или анализировать хранилище, пока вы это не разрешите. Кроме того, в Play Market ужесточились правила — теперь разработчики смотрят, к чему приложения запрашивают доступ. Условному фонарику не нужны хранилище и звонки, поэтому магазин просто запрещает их использовать.

— Такая схема зарекомендовала себя чрезвычайно эффективной и безопасной. Теперь в Android нельзя почти ничего без явного согласия пользователя. Таким образом, обе системы — и Android и iOS — сегодня являются крайне сложными для взлома. Разница с точки зрения безопасности лишь в том, что приложения на Android всё ещё можно легко установить из сторонних источников, в iOS такой возможности нет, если говорить про массовые установки (более 100 устройств), конечно, если устройство не подвергалось джейлбрейку, — заключает Виктор Чебышев.

И это основная проблема iOS. Она не деградирует, а не развивается. Шаг за шагом Android прогрессирует и приближается или обгоняет iOS по разным параметрам. Дуров прав в том, что система Android более перспективна и потенциально обгонит iOS по надёжности в обозримом будущем, если Apple не начнёт прогрессировать.

Топ 1. Инструмент для разблокировки SIM-карты на iPhone

Поскольку iPhone зарекомендовал себя как дорогостоящий смартфон премиум-класса, он не доступен для всех пользователей. Для многих узкобюджетных клиентов единственным способом получить доступ к iPhone является использование iPhone-субсидий. Это обычная практика в нескольких странах. Поставщики сотовой связи заранее платят за iPhones и продают их по очень доступной цене, а иногда даже бесплатно. Клиенты, которые покупают эти телефоны, должны подписываться на «специальный» дорогостоящий сотовый план на определенный период, включая ежемесячные взносы для оплаты реальной цены iPhone.

Проблема с этой схемой заключается в том, что если клиенты переключаются на другого поставщика сотовой связи с более дешевым ежемесячным планом, то исходный провайдер теряет деньги. Чтобы предотвратить эту катастрофу, провайдеры блокируют iPhone, поэтому он будет работать только со своими конкретными SIM-картами. В iTunes или на устройстве возможен вывод следующего сообщения: «SIM-карта в данном iPhone не поддерживается».

Как снять блокировку simlock на iPhone? Несколько сервисов могут помочь вам избавиться от вашего iPhone бесплатно от разблокировки SIM-карты.

Обратите внимание, что процесс не является бесплатным, и вам необходимо заполнить форму вместе с номером IMEI вашего iPhone. Чтобы получить номер IMEI, позвоните # 06 #.

Ограничения

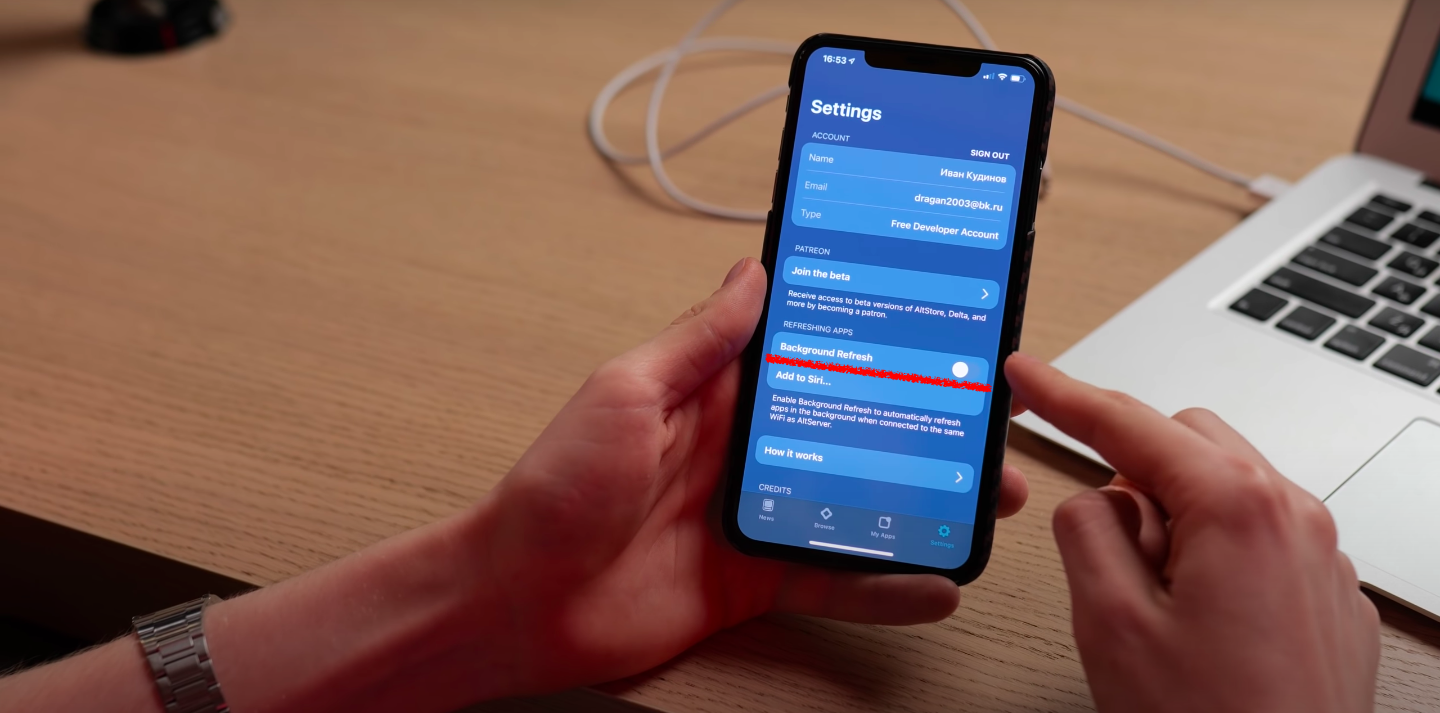

Как я уже указал ранее, AltStore больше сгодится именно для ознакомительных целей, так как не даёт полной свободы. Но что я имею в виду?

Первое, что Вам нужно знать: приложения устанавливаются только при запущенном AltServer и почтовом клиенте на вашем компьютере. Кроме того, компьютер и смартфон должны быть подключены к одной сети Wi-Fi.

Второе: срок действия сертификата каждого приложения составляет 7 дней. Вы можете обновить сертификат в любой момент в течение всех этих семи дней или по их истечении. Даже после отключения приложения, в нём сохранятся все ваши данные.

Для обновления сертификата нужны те же условия из первого пункта, что и для установки приложений. Приложения могут обновляться и в фоне. В последней вкладке, отведённой под настройки, для этого есть соответствующий пункт.

Третье: каждое приложение имеет свой App ID. Одновременно на вашем аккаунте может быть до десяти App ID. Каждый App ID привязывается к вашему аккаунту, даже если приложение вы уже удалили.

Это значит, что в какой-то момент вам не удастся установить очередное приложение из-за достигнутого предела, но App ID остаётся активен лишь 7 дней. Спустя 7 дней App ID тех приложений, которые вы уже удалили, стирается, а тех, которые до сих пор установлены, продлится ещё на семь дней.

Ну и последнее: одновременно можно использовать лишь два приложения, установленных через AltStore. На самом деле, AltStore говорит, что одновременно можно установить до трёх программ, но сюда же относится само приложение AltStore, поэтому по факту остаётся два.

Тут есть маленькая лазейка: не обязательно удалять приложение, чтобы установить новое. Вы можете просто его деактивировать. Тогда приложений, сохранённых в памяти, у вас может быть гораздо больше.

Таким образом можно активировать и деактивировать приложения по мере необходимости, но снова лишь при условии подключения смартфона к компьютеру по локальной сети, поэтому «горячей» замены в полевых условиях не выйдет.